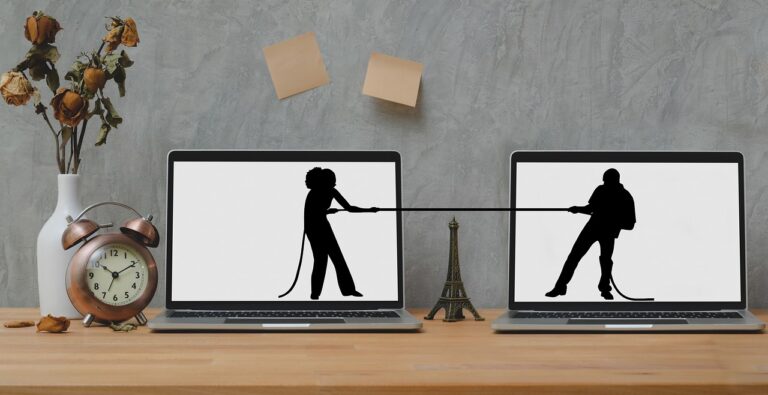

Zabezpieczenie połączeń Internetowych: Ataki Man-In-The-Middle

W świecie nieustannego rozwoju technologicznego, Zabezpieczenie połączeń Internetowych: Ataki Man-In-The-Middle stają się coraz bardziej powszechne i niebezpieczne. Czy jesteś pewien, że twoje dane są bezpieczne podczas surfowania po sieci? Przedstawiamy przystępny przewodnik, który pomoże Ci zrozumieć, jak działa ten typ…